Cách bảo vệ và ngăn chặn các cuộc tấn công & lây nhiễm Ransomware

Hướng dẫn phòng chống và bảo vệ Ransomware này xem xét cách phòng chống Ransomware và các bước bạn có thể thực hiện để chặn và ngăn chặn Ransomware , phần mềm độc hại mới xuất hiện khắp nơi vì những lý do sai trái.

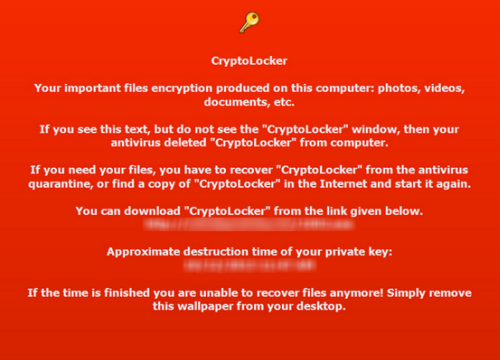

Chúng(Time) tôi luôn tìm hiểu về các mối đe dọa và các biến thể mới của phần mềm độc hại như Ransomware gây nguy hiểm cho người dùng máy tính. Virus ransomware khóa quyền truy cập vào tệp hoặc máy tính của bạn và yêu cầu người tạo phải trả tiền chuộc để lấy lại quyền truy cập, thường được phép thông qua phiếu tiền mặt trả trước ẩn danh hoặc Bitcoin . Một mối đe dọa ransomware cụ thể đã thu hút được sự chú ý trong thời gian gần đây, đó là Cryptolocker , ngoài ransomware của FBI , (FBI)Crilock & Locker .

Điểm đặc biệt của ransomware là nó có thể tự xuất hiện (thường qua email) hoặc qua cửa hậu hoặc trình tải xuống, được mang theo như một thành phần bổ sung. Máy tính của bạn có thể bị nhiễm ransomware khi bạn nhấp vào liên kết độc hại trong email, tin nhắn tức thì, trang mạng xã hội hoặc trong trang web bị xâm phạm - hoặc nếu bạn tải xuống và mở tệp đính kèm email độc hại. Hơn nữa, giống như một loại vi-rút khét tiếng, nó có thể không bị phát hiện bởi hầu hết các chương trình chống vi-rút. Và ngay cả khi phần mềm chống vi-rút của bạn có thể loại bỏ phần mềm tống tiền, nhiều khi, bạn sẽ chỉ còn lại một loạt các tệp và dữ liệu bị khóa!

Cách ngăn chặn Ransomware

Mặc dù tình hình đáng lo ngại và kết quả là tử vong trong hầu hết các trường hợp nếu bạn không tuân thủ các quy tắc của tác giả phần mềm độc hại - vì các tệp được mã hóa có thể bị hỏng không thể sửa chữa - bạn có thể thực hiện các biện pháp phòng ngừa nhất định để ngăn chặn vấn đề. Bạn có thể ngăn chặn mã hóa ransomware! Hãy cho chúng tôi xem một số bước phòng chống Ransomware(Ransomware prevention steps) mà bạn có thể thực hiện. Các bước này có thể giúp bạn chặn và ngăn chặn Ransomware .

Cập nhật hệ điều hành và phần mềm bảo mật(Updated OS & security software)

Không cần phải nói rằng bạn sử dụng hệ điều hành hiện đại được cập nhật đầy đủ(fully updated modern operating system) như Windows 10/8/7, phần mềm diệt vi-rút(antivirus software)(good antivirus software or an Internet Security Suite) tốt hoặc Internet Security Suite và trình duyệt bảo mật được cập nhật(updated secure browser) và ứng dụng email được cập nhật(updated email client) . Đặt ứng dụng email của bạn để chặn các tệp .exe(block .exe files) .

Các tác giả phần mềm độc hại(Malware) nhận thấy những người dùng máy tính đang chạy các phiên bản hệ điều hành lỗi thời trở thành mục tiêu dễ dàng. Chúng được biết là có một số lỗ hổng mà những tên tội phạm khét tiếng này có thể khai thác để âm thầm xâm nhập vào hệ thống của bạn. Vì vậy, hãy vá hoặc cập nhật phần mềm của bạn. Sử dụng một bộ bảo mật có uy tín. Bạn luôn nên chạy chương trình kết hợp cả phần mềm chống phần mềm độc hại và tường lửa phần mềm để giúp bạn xác định các mối đe dọa hoặc hành vi đáng ngờ vì tác giả phần mềm độc hại thường xuyên gửi ra các biến thể mới để tránh bị phát hiện. Bạn có thể muốn đọc bài đăng này về các thủ thuật và hành vi của Ransomware.

Đọc về bảo vệ Ransomware trong Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Sao lưu dữ liệu của bạn(Back up your data)

Bạn chắc chắn có thể giảm thiểu thiệt hại gây ra trong trường hợp máy của bạn bị nhiễm Ransomware bằng cách sao lưu thường xuyên(regular backups) . Trên thực tế, Microsoft đã dốc hết sức lực và nói rằng sao lưu là cách bảo vệ tốt nhất chống lại Ransomware bao gồm cả Cryptolocker.

Không bao giờ nhấp vào các liên kết không xác định hoặc tải xuống tệp đính kèm từ các nguồn không xác định(Never click on unknown links or download attachments from unknown sources)

Điều này quan trọng. Email là một vector phổ biến được sử dụng bởi Ransomware để truy cập vào máy tính của bạn. Vì vậy, đừng bao giờ nhấp vào bất kỳ liên kết nào mà bạn có thể nghĩ là có vẻ đáng ngờ. Ngay cả khi bạn có 1% nghi ngờ - đừng! Điều này cũng đúng đối với các tệp đính kèm. Bạn chắc chắn có thể tải xuống các tệp đính kèm mà bạn mong đợi từ bạn bè, người thân và cộng sự, nhưng hãy hết sức cẩn thận với các thư chuyển tiếp mà bạn có thể nhận được ngay cả từ bạn bè của mình. Một nguyên tắc nhỏ cần nhớ trong các trường hợp như vậy: Nếu nghi ngờ - DỪNG(If in doubt – DONT) ! Hãy xem các biện pháp phòng ngừa cần thực hiện khi mở tệp đính kèm email(when opening email attachments) hoặc trước khi nhấp vào liên kết web(clicking on web links) .

RansomSaver là một phần bổ trợ rất hữu ích cho Outlook của Microsoft , phát hiện và chặn các email có đính kèm tệp phần mềm độc hại ransomware.

Hiển thị phần mở rộng tệp ẩn(Show hidden file-extension)

Một tệp đóng vai trò là đường vào cho Cryptolocker là tệp được đặt tên với phần mở rộng là “.PDF.EXE”. Phần mềm độc hại(Malware) thích ngụy trang các tệp .exe của chúng dưới dạng .pdf(.pdf) trông vô hại . tệp .doc hoặc .txt. Nếu bạn bật tính năng xem toàn bộ phần mở rộng của tệp, bạn có thể dễ dàng phát hiện các tệp đáng ngờ và loại bỏ chúng ngay từ đầu. Để hiển thị phần mở rộng tệp ẩn, hãy làm như sau:

Mở Bảng điều khiển(Control Panel) và tìm kiếm Tùy chọn (Options)thư mục(Folder) . Trong tab Xem , bỏ chọn tùy chọn (View)Ẩn phần mở rộng cho các loại tệp đã biết(Hide extensions for known file types) .

Click Apply > OK.Bây giờ khi bạn kiểm tra tệp của mình, tên tệp sẽ luôn xuất hiện cùng với các phần mở rộng của chúng như .doc , .pdf , .txt , v.v. Điều này sẽ giúp bạn nhìn thấy các phần mở rộng thực của tệp.

Disable files running from AppData/LocalAppData folders

Cố gắng tạo và thực thi các quy tắc trong Windows hoặc sử dụng một số Phần mềm ngăn chặn xâm nhập , để không cho phép một hành vi cụ thể, đáng chú ý được sử dụng bởi một số Ransomware , bao gồm Cryptolocker , để chạy tệp thực thi của nó từ các thư mục Dữ liệu ứng dụng hoặc Dữ liệu (App Data)ứng dụng cục(Local App Data) bộ . Bộ công cụ ngăn chặn Cryptolocker(Cryptolocker Prevention Kit) là một công cụ do Cấp thứ ba(Third Tier) tạo ra để tự động hóa quá trình tạo Chính sách nhóm(Group Policy) để vô hiệu hóa các tệp đang chạy từ các thư mục Dữ liệu ứng dụng và Dữ (App Data)liệu ứng dụng cục(Local App Data) bộ , cũng như vô hiệu hóa các tệp thực thi chạy từ Tempthư mục của các tiện ích giải nén khác nhau.

Danh sách ứng dụng cho phép(Application whitelisting)

Lập danh sách cho phép ứng dụng là phương pháp hay mà hầu hết các quản trị viên CNTT sử dụng để ngăn các tệp hoặc chương trình thực thi trái phép chạy trên hệ thống của họ. Khi bạn làm điều này, chỉ phần mềm mà bạn đã đưa vào danh sách cho phép mới được phép chạy trên hệ thống của bạn, do đó, các tệp điều hành không xác định, phần mềm độc hại hoặc ransomware sẽ không thể chạy. Xem cách lập danh sách trắng một chương trình .

Tắt SMB1(Disable SMB1)

SMB hoặc Server Message Block là một giao thức chia sẻ tệp mạng dùng để chia sẻ tệp, máy in, v.v. giữa các máy tính. Có ba phiên bản - Khối thông báo máy chủ(Server Message Block) ( SMB ) phiên bản 1 ( SMBv1 ), SMB phiên bản 2 ( SMBv2 ) và SMB phiên bản 3 ( SMBv3 ). Bạn nên tắt SMB1 vì lý do bảo mật.

Sử dụng AppLocker(Use AppLocker)

Sử dụng(Use) tính năng tích hợp sẵn của Windows AppLocker để ngăn Người dùng cài đặt hoặc chạy Ứng dụng Windows Store(prevent Users from installing or running Windows Store Apps ) và để kiểm soát phần mềm nào sẽ chạy . Bạn có thể định cấu hình thiết bị của mình cho phù hợp để giảm nguy cơ nhiễm ransomware Cryptolocker .

Bạn cũng có thể sử dụng nó để giảm thiểu ransomware bằng cách chặn tệp thực thi chưa được ký, ở những nơi ransomware như:

- <hồ sơ người dùng> AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp **

Bài đăng này sẽ cho bạn biết cách tạo quy tắc với AppLocker(create rules with AppLocker) cho các ứng dụng có thể thực thi và danh sách trắng.

Sử dụng EMET(Using EMET)

Bộ công cụ Trải nghiệm Giảm nhẹ Nâng cao bảo vệ máy tính Windows chống lại các cuộc tấn công mạng và các hình thức khai thác không xác định. Nó phát hiện và chặn các kỹ thuật khai thác thường được sử dụng để khai thác các lỗ hổng tham nhũng bộ nhớ. Nó ngăn chặn việc khai thác làm rơi Trojan , nhưng nếu bạn nhấp vào mở một tệp, nó sẽ không thể giúp được gì. CẬP NHẬT(UPDATE) : Công cụ này hiện không khả dụng. Windows 10 Fall Creators Update sẽ bao gồm EMET như một phần của Bộ bảo vệ Windows(Windows Defender) , vì vậy người dùng hệ điều hành này không cần sử dụng nó.

Bảo vệ MBR

Bảo vệ Bản ghi Khởi động Chính(Master Boot Record) của máy tính bằng Bộ lọc MBR(MBR Filter) .

Tắt giao thức máy tính từ xa(Disable Remote Desktop Protocol)

Hầu hết Ransomware , bao gồm cả phần mềm độc hại Cryptolocker , cố gắng truy cập vào các máy mục tiêu thông qua Giao thức Máy tính Từ xa(Remote Desktop Protocol) ( RDP ), một tiện ích Windows cho phép truy cập vào máy tính của bạn từ xa. Vì vậy, nếu bạn thấy RDP không có ích cho mình, hãy tắt màn hình từ xa(disable remote desktop) để bảo vệ máy của bạn khỏi File Coder và các hoạt động khai thác RDP khác.(RDP)

Tắt Máy chủ Windows Scripting(Disable Windows Scripting Host)

Các gia đình phần mềm độc hại(Malware) và ransomware thường sử dụng WSH để chạy các tệp .js hoặc .jse để lây nhiễm vào máy tính của bạn. Nếu không sử dụng tính năng này, bạn có thể tắt Windows Scripting Host để giữ an toàn.

Sử dụng các công cụ ngăn chặn hoặc loại bỏ Ransomware(Use Ransomware prevention or removal tools)

Sử dụng phần mềm chống ransomware miễn phí(free anti-ransomware software) tốt . BitDefender AntiRansomware và RansomFree là một số trong những cái tốt. Bạn có thể sử dụng RanSim Ransomware Simulator để kiểm tra xem máy tính của bạn có được bảo vệ đầy đủ hay không.

Kaspersky WindowsUnlocker có thể hữu ích nếu Ransomware chặn hoàn toàn quyền truy cập vào máy tính của bạn hoặc thậm chí hạn chế quyền truy cập vào một số chức năng quan trọng, vì nó có thể dọn dẹp (Ransomware)Registry bị nhiễm ransomware .

Nếu bạn có thể xác định ransomware , điều đó có thể giúp mọi thứ dễ dàng hơn một chút vì bạn có thể sử dụng các công cụ giải mã ransomware có thể có sẵn cho ransomware đó.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Đây là danh sách các Công cụ giải mã Ransomware(Ransomware Decryptor Tools) miễn phí có thể giúp bạn mở khóa tệp.

Ngắt kết nối Internet ngay lập tức(Disconnect from the Internet immediately)

Nếu bạn nghi ngờ về một tệp, hãy nhanh chóng dừng giao tiếp của tệp đó với máy chủ C&C trước khi hoàn tất mã hóa tệp của bạn. Để làm như vậy, chỉ cần ngắt kết nối bản thân khỏi Internet , WiFi hoặc Mạng(Network) của bạn ngay lập tức, vì quá trình mã hóa mất thời gian nên mặc dù bạn không thể vô hiệu hóa tác dụng của Ransomware , nhưng bạn chắc chắn có thể giảm thiểu thiệt hại.

Sử dụng Khôi phục hệ thống để quay lại trạng thái sạch đã biết(Use System Restore to get back to a known-clean state)

Nếu bạn đã bật Khôi phục Hệ thống trên máy Windows của mình , mà tôi nhấn mạnh rằng bạn có, hãy thử đưa hệ thống của bạn trở lại trạng thái sạch đã biết. Tuy nhiên, đây không phải là một phương pháp chống đánh lừa, trong một số trường hợp nhất định, nó có thể hữu ích.

Đặt lại đồng hồ BIOS(Set the BIOS clock back)

Hầu hết Ransomware , bao gồm Cryptolocker hoặc FBI Ransomware , đều đưa ra thời hạn hoặc thời hạn mà bạn có thể thực hiện thanh toán. Nếu được gia hạn, giá của khóa giải mã có thể tăng lên đáng kể và - bạn thậm chí không thể mặc cả. Những gì bạn ít nhất có thể thử là “đánh bại đồng hồ” bằng cách đặt đồng hồ BIOS trở lại thời điểm trước khi hết thời hạn của cửa sổ. (BIOS)Phương pháp duy nhất, khi mọi thủ thuật đều thất bại vì nó có thể khiến bạn không phải trả giá cao hơn. Hầu hết ransomware cung cấp cho bạn khoảng thời gian 3-8 ngày và thậm chí có thể yêu cầu lên đến 300 USD hoặc hơn cho chìa khóa để mở khóa các tệp dữ liệu bị khóa của bạn.

Trong khi hầu hết các nhóm được nhắm mục tiêu bởi Ransomware đều ở Mỹ và Anh, không tồn tại giới hạn địa lý. Bất kỳ ai cũng có thể bị ảnh hưởng bởi nó - và cứ mỗi ngày trôi qua, ngày càng có nhiều phần mềm độc hại ransomware được phát hiện . Vì vậy, hãy thực hiện một số bước để ngăn Ransomware xâm nhập vào máy tính của bạn. Bài đăng này nói thêm một chút về Các cuộc tấn công và câu hỏi thường gặp về Ransomware(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Bây giờ hãy đọc: (Now read:) Phải làm gì sau một cuộc tấn công Ransomware(What to do after a Ransomware attack) .

Related posts

Download Windows Command Reference PDF Guide từ Microsoft

Download Quick Start Guide đến Windows 10 từ Microsoft

Cách chuyển từ Windows Phone sang iPhone: Từng Step Guide

Microsoft Edge Deployment Guide cho Business

Microsoft Word tutorial cho người mới bắt đầu - Guide về cách sử dụng nó

Fix Spotify Web Player KHÔNG Working (Step theo bước Guide)

Microsoft Volume GIẤY PHÉP Product Use Rights (PUR) Guide

Download Windows Ink Guide cho Windows 10 từ Microsoft

4 Ways Để sửa lỗi chuột bị biến mất [Hướng dẫn]

Làm thế nào để Thực hiện một Google Form: Một Complete Guide

Guide cho Parents để ngăn chặn Teen Vamping

Làm thế nào để Delete Win Setup Files trong Windows 10 [HƯỚNG DẪN]

Tạo Full System Image Backup trong Windows 10 [Hướng dẫn cuối cùng]

Download Windows 10 Guides cho Beginners từ Microsoft

Vô hiệu hóa Lock Screen trong Windows 10 [Hướng dẫn]

10 Ways để sao lưu dữ liệu điện thoại Android của bạn [Hướng dẫn]

Bundleware: Định nghĩa, Prevention, Removal Guide

Làm thế nào để Nhiệm vụ Sử dụng Google - Hướng dẫn Bắt đầu

Làm thế nào để chơi Pokémon Go trên PC? (Step-by-Step Guide)

Các Ultimate Guide để Quản lý Facebook Privacy Settings của bạn