Các cuộc tấn công từ chối dịch vụ phân tán DDoS: Bảo vệ, Phòng ngừa

Từ chối dịch vụ phân tán(Distributed Denial of Service) hoặc DDoS có lịch sử lâu đời và nó trở thành xu hướng hoàn toàn chính thống khi nhóm Anonymous bắt đầu hoạt động chống lại bất kỳ trang web nào chống lại Wikileaks . Cho đến lúc đó, thuật ngữ và ý nghĩa của nó chỉ được biết đến với những người có kiến thức về Bảo mật Internet(Internet Security) .

Từ chối dịch vụ phân tán

Tôi dự định sẽ đề cập đến một số phương pháp DDoS đáng chú ý trong bài viết này trước khi thảo luận về các phương pháp tránh hoặc ngăn chặn các cuộc tấn công DDoS .

Các cuộc tấn công DDOS là gì?

Tôi chắc chắn rằng tất cả các bạn đều biết ý nghĩa của nó. Đối với những người mới sử dụng thuật ngữ này, đó là Từ chối Dịch vụ(Denial of Service)(Denial of Service) "phân tán" - gây ra bởi quá nhiều yêu cầu tới máy chủ mà nó có thể xử lý.

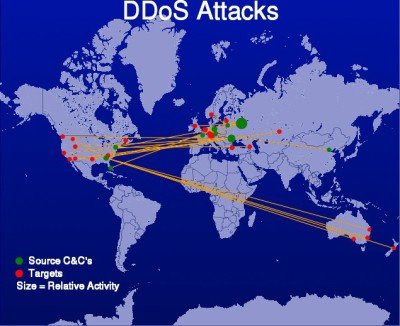

Khi không thể xử lý các yêu cầu trong thời gian thực do lưu lượng truy cập cao do một số máy tính bị xâm phạm cố tình gửi, máy chủ trang web sẽ bị treo và ngừng phản hồi thêm bất kỳ yêu cầu nào từ các máy khách khác nhau. Mạng các máy tính bị xâm nhập được gọi là BOTNETS . Về cơ bản(Basically) , tất cả các máy tính và thiết bị thông minh trong mạng đều bị kiểm soát bởi tin tặc và những người sở hữu những máy tính đó không biết rằng họ đã bị tấn công.

Vì các yêu cầu rất nhiều và đến từ những nơi khác nhau (các khu vực của máy tính bị tấn công có thể khác nhau), nó được gọi là “ Từ chối(Distributed Denial) dịch vụ phân tán” hay viết tắt là DDoS . Để xảy ra DDoS , số lượng và cường độ của các lần thử kết nối phải nhiều hơn những gì Máy chủ(Server) được nhắm mục tiêu có thể xử lý. Nếu băng thông cao, bất kỳ kẻ tấn công DDoS nào sẽ cần nhiều máy tính hơn và các yêu cầu thường xuyên hơn để đưa máy chủ xuống.

MẸO(TIP) : Google Project Shield cung cấp tính năng bảo vệ DDoS miễn phí cho một số trang web nhất định.

Các phương pháp DDoS & Công cụ tấn công phổ biến

Chúng ta vừa thảo luận về một trong nhiều phương pháp DDoS trong phần trên. Nó được gọi là " từ chối phân tán(distributed denial) " vì các đường truyền thông tin được mở bởi không phải một hoặc hai mà là hàng trăm máy tính bị xâm nhập. Một hacker có quyền truy cập vào nhiều máy tính có thể bắt đầu gửi yêu cầu đến máy chủ mà anh ta muốn đưa xuống bất cứ lúc nào. Vì nó không phải là một hoặc hai mà là nhiều máy tính được đặt trên khắp hành tinh, nó được "phân phối". Máy chủ không còn có thể phục vụ các yêu cầu đến và sự cố.

Trong số các phương pháp khác là phương pháp Bắt tay(Handshake method) . Trong trường hợp bình thường, máy tính của bạn sẽ mở một dòng TCP với máy chủ. Máy chủ phản hồi và đợi bạn hoàn tất quá trình bắt tay. Bắt tay là một tập hợp các hành động giữa máy tính và máy chủ của bạn trước khi bắt đầu truyền dữ liệu thực tế. Trong trường hợp bị tấn công, tin tặc mở TCP nhưng không bao giờ hoàn thành quá trình bắt tay - do đó khiến máy chủ phải chờ đợi. Một trang web khác bị sập ?!

Một phương pháp DDoS nhanh chóng là phương pháp UDP(UDP method) . Nó sử dụng Máy chủ DNS (Dịch vụ tên miền)(DNS (Domain Name Service)) để bắt đầu một cuộc tấn công DDoS . Đối với độ phân giải URL thông thường , máy tính của bạn sử dụng Giao thức(User Datagram Protocol) sơ đồ người dùng ( UDP ) vì chúng nhanh hơn các gói TCP tiêu chuẩn . Nói tóm lại, UDP không đáng tin cậy lắm vì không có cách nào để kiểm tra các gói bị rơi và những thứ tương tự. (UDP)Nhưng nó được sử dụng ở bất cứ đâu tốc độ là một mối quan tâm lớn. Ngay cả các trang web chơi game trực tuyến cũng sử dụng UDP . Tin tặc(Hackers) sử dụng điểm yếu của UDPcác gói để tạo một loạt các thông báo đến một máy chủ. Họ có thể tạo các gói tin giả xuất hiện từ máy chủ được nhắm mục tiêu. Truy vấn sẽ là thứ gửi một lượng lớn dữ liệu đến máy chủ được nhắm mục tiêu. Bởi vì có nhiều trình phân giải DNS , tin tặc sẽ dễ dàng nhắm mục tiêu vào máy chủ làm hỏng trang web hơn. Trong trường hợp này, máy chủ được nhắm mục tiêu nhận được nhiều truy vấn / phản hồi hơn mức nó có thể xử lý.

Đọc(Read) : Từ chối dịch vụ đòi tiền chuộc là(What is Ransom Denial of Service) gì?

Có nhiều công cụ của bên thứ ba hoạt động giống như một mạng botnet nếu hacker không có nhiều máy tính. Tôi nhớ một trong nhiều nhóm hack yêu cầu mọi người trên Twitter điền dữ liệu ngẫu nhiên vào một số biểu mẫu trang web và nhấn Gửi(Send) . Tôi đã không làm điều đó nhưng tò mò nó hoạt động như thế nào. Có thể, nó cũng đã gửi thư rác lặp đi lặp lại đến các máy chủ cho đến khi vượt qua ngưỡng bão hòa và máy chủ gặp sự cố. Bạn có thể tìm kiếm các công cụ như vậy trên Internet . Nhưng hãy nhớ rằng hack là một tội ác và chúng tôi không xác nhận bất kỳ Tội phạm mạng(Cyber Crimes) nào . Đây chỉ là thông tin của bạn.

Đã nói về các phương pháp tấn công DDoS , chúng ta hãy xem liệu chúng ta có thể tránh hoặc ngăn chặn các cuộc tấn công DDoS hay không .

Đọc(Read) : Hacker Mũ Đen, Mũ Xám hay Mũ Trắng là gì?

Bảo vệ và ngăn chặn DDoS

Bạn không thể làm gì nhiều nhưng vẫn có thể giảm nguy cơ DDoS bằng cách thực hiện một số biện pháp phòng ngừa. Một trong những phương pháp được sử dụng nhiều nhất bởi các cuộc tấn công như vậy là làm tắc nghẽn băng thông máy chủ của bạn bằng các yêu cầu giả từ botnet. Mua thêm một chút băng thông sẽ làm giảm hoặc thậm chí ngăn chặn các cuộc tấn công DDoS , nhưng nó có thể là một phương pháp tốn kém. Nhiều băng thông hơn đồng nghĩa với việc trả nhiều tiền hơn cho nhà cung cấp dịch vụ lưu trữ của bạn.

Cũng tốt khi sử dụng phương pháp di chuyển dữ liệu phân tán. Nghĩa là, thay vì chỉ một máy chủ, bạn có các trung tâm dữ liệu khác nhau đáp ứng các yêu cầu theo từng phần. Sẽ rất tốn kém trong những ngày trước đây khi bạn phải mua thêm máy chủ. Ngày nay, các trung tâm dữ liệu có thể được áp dụng cho đám mây - do đó giảm tải của bạn và phân phối nó từ các máy chủ thay vì chỉ một máy chủ.

Bạn thậm chí có thể sử dụng tính năng phản chiếu trong trường hợp bị tấn công. Máy chủ nhân bản chứa bản sao (tĩnh) mới nhất của các mục trên máy chủ chính. Thay vì sử dụng các máy chủ ban đầu, bạn có thể muốn sử dụng máy nhân bản để lưu lượng truy cập vào có thể được chuyển hướng và do đó, DDoS có thể bị thất bại / ngăn chặn.

Để đóng máy chủ gốc và bắt đầu sử dụng máy nhân bản, bạn cần có thông tin về lưu lượng đến và đi trên mạng. Sử dụng một số màn hình giúp hiển thị cho bạn trạng thái thực của giao thông và nếu nó báo động, hãy đóng máy chủ chính và chuyển hướng lưu lượng sang máy nhân bản. Ngoài ra, nếu bạn đang giữ một tab về lưu lượng truy cập, bạn có thể sử dụng các phương pháp khác để đối phó với lưu lượng truy cập mà không cần phải tắt nó.

Bạn cũng có thể cân nhắc sử dụng các dịch vụ như Sucuri Cloudproxy hoặc Cloudflare vì chúng cung cấp khả năng bảo vệ chống lại các cuộc tấn công DDoS .

Đây là một số phương pháp tôi có thể nghĩ ra, để ngăn chặn và giảm thiểu các cuộc tấn công DDoS, dựa trên bản chất của chúng. Nếu bạn đã có bất kỳ kinh nghiệm nào với DDoS, hãy chia sẻ với chúng tôi.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

Cũng đọc(Also read) : Cách chuẩn bị và đối phó với một cuộc tấn công DDoS .

Related posts

Denial của Service (DoS) Tấn công: nó là gì và làm thế nào để ngăn chặn nó

Các cuộc tấn công bạo lực - Định nghĩa và Phòng ngừa

MAN-IN-IN-IN-IN-IN-IN-TOOME (MITM): Định nghĩa, Prevention, Tools

SmartByte Network Service Nguyên nhân chậm Internet speed trên Windows 10

DLL Hijacking Vulnerability Attacks, Prevention & Detection

Toàn bộ Internet crash có thể? Lối lạm dụng có thể hạ gục Internet không?

Lỗi HTTP Status Code phổ biến là gì?

Di chuyển từ Internet Explorer sang Edge nhanh chóng sử dụng các công cụ này

TACHYON Internet Security là một sự thay thế tốt cho các công cụ miễn phí khác

Yandex DNS Review: Faster, Internet an toàn hơn với Controls

Người lướt sóng vs Website chủ sở hữu vs opterer ad vs Anti Ad Blockers War

DNS Benchmark: Tối ưu hóa Internet Connection của bạn cho tốc độ

Internet Explorer crash do Iertutil.dll trên Windows 10

Cybercrime và phân loại của nó - có tổ chức và không tổ chức

Ransom Denial của Service (RDoS) là gì? Prevention and precautions

Setup Internet Radio Station miễn phí trên Windows PC

Ethernet Tiếp tục ngắt kết nối trong Windows 10

Cách kiểm tra xem IP address của bạn có bị rò rỉ không

Trang web Fix Origin Error loading

Best Internet Security Suite Software miễn phí cho Windows 10