Man-In-The-Middle Attack (MITM) là gì: Định nghĩa, Phòng chống, Công cụ

Bảo vệ dữ liệu trực tuyến của chúng ta sẽ không bao giờ là một nhiệm vụ dễ dàng, đặc biệt là ngày nay khi những kẻ tấn công thường xuyên phát minh ra một số kỹ thuật và cách khai thác mới để đánh cắp dữ liệu của bạn. Đôi khi các cuộc tấn công của họ sẽ không gây hại cho người dùng cá nhân. Nhưng các cuộc tấn công quy mô lớn vào một số trang web hoặc cơ sở dữ liệu tài chính phổ biến có thể rất nguy hiểm. Trong hầu hết các trường hợp, những kẻ tấn công đầu tiên cố gắng đẩy một số phần mềm độc hại vào máy của người dùng. Tuy nhiên, đôi khi kỹ thuật này không hoạt động.

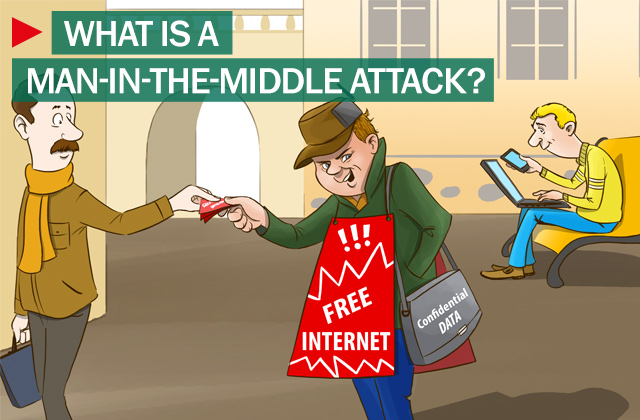

Nguồn ảnh: Kaspersky.

Man-In-The-Middle Attack là gì

Một phương pháp phổ biến là tấn công Man-In-The-Middle(Man-In-The-Middle attack) . Nó còn được gọi là cuộc tấn công của lữ đoàn(bucket brigade attack) , hoặc đôi khi là cuộc tấn công của Janus(Janus attack) trong mật mã. Như tên gọi của nó, kẻ tấn công giữ mình giữa hai bên, khiến họ tin rằng họ đang nói chuyện trực tiếp với nhau qua một kết nối riêng tư, trong khi thực sự toàn bộ cuộc trò chuyện đang bị kẻ tấn công kiểm soát.

Một cuộc tấn công man-in-the-middle chỉ có thể thành công khi kẻ tấn công tạo ra một xác thực lẫn nhau giữa hai bên. Hầu hết các giao thức mật mã luôn cung cấp một số hình thức xác thực điểm cuối, cụ thể là để chặn các cuộc tấn công MITM vào người dùng. Giao thức Lớp cổng bảo mật (SSL)(Secure Sockets Layer (SSL)) luôn được sử dụng để xác thực một hoặc cả hai bên bằng cách sử dụng tổ chức chứng nhận đáng tin cậy lẫn nhau.

Làm thế nào nó hoạt động

Giả sử có ba nhân vật trong câu chuyện này: Mike , Rob và Alex . Mike muốn giao tiếp với Rob . Trong khi đó, Alex (kẻ tấn công) ức chế cuộc trò chuyện để nghe trộm và thực hiện cuộc trò chuyện giả dối với Rob , thay mặt cho Mike . Đầu tiên(First) , Mike yêu cầu Rob cung cấp khóa công khai của anh ấy. Nếu Rob cung cấp chìa khóa của anh ấy cho Mike , Alex sẽ chặn và đây là cách "cuộc tấn công trung gian" bắt đầu. Alex sau đó gửi một tin nhắn giả mạo cho Mikeđược tuyên bố là từ Rob nhưng bao gồm cả khóa công khai của Alex . Mike dễ dàng tin rằng chiếc chìa khóa nhận được thực sự thuộc về Rob khi điều đó không đúng. Mike ngây thơ mã hóa tin nhắn của mình bằng khóa của Alex và gửi lại tin nhắn đã chuyển đổi cho Rob .

Trong các cuộc tấn công MITM(MITM) phổ biến nhất , kẻ tấn công chủ yếu sử dụng bộ định tuyến WiFi để chặn liên lạc của người dùng. Kỹ thuật này có thể được thực hiện bằng cách khai thác một bộ định tuyến với một số chương trình độc hại để chặn các phiên của người dùng trên bộ định tuyến. Ở đây, kẻ tấn công đầu tiên định cấu hình máy tính xách tay của mình làm điểm phát sóng WiFi , chọn một tên thường được sử dụng ở khu vực công cộng, chẳng hạn như sân bay hoặc quán cà phê. Sau khi người dùng kết nối với bộ định tuyến độc hại đó để truy cập các trang web như trang ngân hàng trực tuyến hoặc trang thương mại, kẻ tấn công sẽ ghi lại thông tin đăng nhập của người dùng để sử dụng sau này.

Công cụ & phòng chống tấn công man-in-the-middle

Hầu hết các biện pháp bảo vệ hiệu quả chống lại MITM chỉ có thể được tìm thấy trên bộ định tuyến hoặc phía máy chủ. Bạn sẽ không có bất kỳ quyền kiểm soát chuyên dụng nào đối với tính bảo mật của giao dịch của mình. Thay vào đó, bạn có thể sử dụng mã hóa mạnh giữa máy khách và máy chủ. Trong trường hợp này, máy chủ xác thực yêu cầu của khách hàng bằng cách xuất trình chứng chỉ số và sau đó kết nối duy nhất có thể được thiết lập.

Một phương pháp khác để ngăn chặn các cuộc tấn công MITM như vậy là không bao giờ kết nối trực tiếp với các bộ định tuyến WiFi đang mở. (WiFi)Nếu muốn, bạn có thể sử dụng trình cắm của trình duyệt như HTTPS Everywhere hoặc ForceTLS . Các trình cắm này sẽ giúp bạn thiết lập kết nối an toàn bất cứ khi nào có tùy chọn.

Đọc tiếp(Read next) : Các cuộc tấn công Man-in-the-Browser(Man-in-the-Browser attacks) là gì?

Related posts

Internet Security article and tips cho Windows 10 người dùng

5 Tiện ích Bảo mật Tốt nhất của Firefox cho An toàn Trực tuyến

Online Reputation Management Tips, Tools & Services

Làm thế nào để kiểm tra xem một liên kết có an toàn hay không sử dụng trình duyệt web của bạn

Tìm hiểu xem online account bạn đã bị hack và email và mật khẩu bị rò rỉ thông tin chi tiết

Dược sĩ là gì và làm thế nào bạn có thể ngăn chặn Online Fraud này?

Browser Fingerprinting. Làm thế nào để vô hiệu hóa dấu vân tay Browser

Computer Security, Data Privacy, Online Safety Brochures từ Microsoft

Best Free Bandwidth Monitoring Tools cho Windows 10

Có thể nhận dạng cá nhân Information (PII) & Làm thế nào để bảo vệ nó trực tuyến?

Online Safety Tips cho Kids, Students and Teens

Fake Online Employment And Job Scams đang gia tăng

Fake Name Generator miễn phí để tạo Fake Identity

Lời khuyên về làm thế nào để giữ an toàn trên máy tính công cộng

Cyberbulying là gì? Làm thế nào để ngăn chặn và báo cáo nó?

Biện pháp phòng ngừa để mất trước khi nhấp vào các liên kết web hoặc URL

Fleeceware là gì? Làm thế nào để bảo vệ bản thân khỏi Fleeceware apps?

Trang web Traffic Fingerprinting là gì? Làm thế nào để bảo vệ chính mình?

Online Identity Theft: Prevention and Protection tips

Cyber crime là gì? Làm thế nào để đối phó với nó?